Indrayaza Z

Indrayaza Z

Anatomi Forensik dan Intelijen Digital: Seni Membedah Jejak Siber yang tak Terlihat

Teknologi | 2026-05-03 18:00:30Di dunia nyata, seorang detektif mencari sidik jari atau helaian rambut untuk menemukan pelaku kejahatan. Namun, di dunia siber (dunia maya/internet), setiap klik, unduhan, kompresi berkas, dan modifikasi akan meninggalkan residu biner (sisa data digital) yang jauh lebih kuat dan mutlak. Selamat datang di titik temu antara Forensik Digital, Analisis, dan Intelijen Siber—sebuah disiplin ilmu di mana data tidak pernah benar-benar mati, melainkan hanya bersembunyi.

Bagi para praktisi keamanan siber, menguasai ilmu ini bukan sekadar untuk menyeret pelaku kejahatan ke meja hijau. Lebih dari itu, ini adalah seni edukatif untuk memetakan bagaimana sebuah sistem atau ancaman bernapas, beroperasi, dan pada akhirnya, mendeteksi kesalahan fatal yang disembunyikan.

Triad Investigasi: Forensik, Analisis, dan Intelijen

Banyak yang masih menyamakan ketiga pilar ini, padahal fungsi operasionalnya sangat berbeda:

- Digital Forensics (Forensik Digital / Pengamanan TKP Digital): Ini adalah tahap pengamanan Tempat Kejadian Perkara di dunia maya. Fokusnya murni pada ekstraksi (pengambilan) data dari jaringan atau perangkat tanpa mencemari keasliannya. Aturan emasnya mutlak: Jangan pernah menyentuh atau membuka barang bukti asli secara langsung agar isinya tidak berubah.

- Digital Analysis (Analisis Digital / Rekonstruksi Kejadian): Setelah data diekstrak dan disegel, analis akan membedah data tersebut. Tujuannya adalah merangkai kepingan data menjadi kronologi yang logis—menjawab Apa, Kapan, dan Bagaimana sebuah kejadian tak wajar (anomali) terjadi.

- Cyber Intelligence (Intelijen Siber / Pencarian Motif): Di sinilah permainan analisis pikiran dimulai. Intelijen tidak hanya peduli pada kerusakan yang terjadi, tetapi mencari tahu Siapa pelakunya (Threat Actor) dan Mengapa mereka melakukannya (Motive). Mereka menganalisis Tactics, Techniques, and Procedures atau TTPs (Taktik dan Pola Kerja) untuk melihat apakah ini ulah peretas pemula, orang dalam institusi (insider threat), atau kelompok terorganisir.

Prinsip Emas: Segel Kriptografi dan Rantai Pembuktian

Dalam edukasi forensik, sebuah dokumen tidak ada harganya jika keasliannya (integritasnya) sudah tercemar. Untuk memastikan Chain of Custody (Rantai Pengamanan Barang Bukti) tidak terbantahkan sejak pertama kali ditemukan, digunakanlah sistem Hashing (Segel Digital/Kriptografi).

Algoritma keamanan seperti SHA-256 bertindak sebagai "DNA" mutlak dari sebuah berkas. Mengubah satu titik atau spasi saja di dalam sebuah dokumen akan mengubah total deretan angka dan huruf pada segel hash tersebut. Inilah garis pertahanan pertama dalam memvalidasi keaslian data.

OPSEC Failures: Tambang Emas Analis Intelijen

Dalam kacamata intelijen, tidak ada manipulasi digital yang sempurna. Kelompok peretas tingkat tinggi kelas negara (Advanced Persistent Threat / APT) sekalipun pasti pernah melakukan Operational Security (OPSEC) Failure—yaitu kegagalan dalam menjaga kerahasiaan operasi mereka sendiri.

Bagi seorang analis, Metadata (data tersembunyi yang mendeskripsikan sebuah berkas) bukanlah sekadar informasi teknis, melainkan "sidik jari psikologis". Misalnya, jejak penggunaan aplikasi pengubah PDF pihak ketiga secara sembarangan, atau jejak zona waktu (Timezone) lokal yang tertinggal di dalam dokumen, bisa menjadi smoking gun (bukti telak) yang membongkar identitas dan kebiasaan sang pembuat dokumen.

Peralatan Tempur: Membedah dengan Presisi

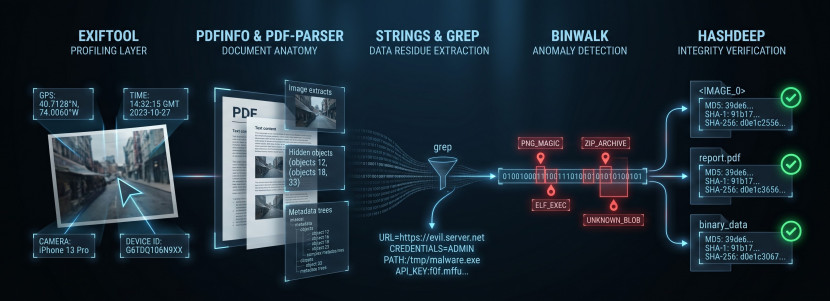

Seorang analis tidak bekerja dengan asumsi atau sekadar menebak, melainkan menggunakan deretan perintah pada Command Line Interface / CLI (Antarmuka layar hitam yang dikendalikan dengan ketikan kode khusus) secara sangat presisi. Berikut adalah alat-alat (tools) standar dalam operasi pembedahan data:

- ExifTool (Mata-mata Profiling): Bukan sekadar pembaca informasi tersembunyi. Alat ringan namun mematikan ini mampu menarik ribuan baris data dari sebuah berkas. Dari sini, bisa terlihat aplikasi apa yang digunakan, kapan tepatnya dokumen direkayasa, hingga sistem operasi yang dipakai kreatornya. Data ini membantu menyusun garis waktu (timeline) yang akurat.

- Pdfinfo & Pdf-parser (Pisau Bedah Anatomi Dokumen): Khusus untuk dokumen bersertifikat resmi, alat ini tidak membuka berkas seperti kita membaca PDF biasa. Alat ini membongkar struktur kode di balik layar, mengendus apakah ada sistem sandi (enkripsi) yang dirusak atau Tanda Tangan Elektronik sah yang dipotong paksa.

- Strings & Grep (Penyedot Residu): Saat ada pihak mencoba menghapus jejak, mereka sering kali lupa membersihkan sisa memori. Kombinasi alat ini bertindak bak vacuum cleaner (penyedot debu), menyedot teks bahasa manusia (ASCII/Unicode) yang tertinggal di tumpukan kode mesin (file biner) untuk mencari kata kunci rahasia.

- Binwalk (Pendeteksi Anomali): Digunakan untuk melihat apakah ada berkas atau instruksi tersembunyi lain yang diselundupkan secara paksa ke dalam sebuah dokumen tunggal.

- Hashdeep (Pembuat Segel Massal): Alat otomatisasi untuk menyegel dan memverifikasi keaslian ribuan berkas sekaligus secara massal, memastikan dokumen yang diaudit hari ini sama persis dengan yang ditemukan di hari pertama kejadian.

Kesimpulan

Memadukan Forensik Digital dan Intelijen Siber mengajarkan kita satu realitas mutlak: Di era digital, menyembunyikan kebohongan dan jejak rekayasa jauh lebih sulit daripada menciptakannya.

Pemahaman tentang metodologi dan alat-alat ini bukanlah sekadar panduan untuk penegak hukum, melainkan sebuah edukasi publik. Tujuannya adalah agar masyarakat, pengembang (developer), dan pengguna teknologi di semua kalangan lebih sadar serta menghargai betapa pentingnya arsitektur, keamanan, dan keaslian data di setiap baris kode yang kita konsumsi sehari-hari.

Disclaimer

Retizen adalah Blog Republika Netizen untuk menyampaikan gagasan, informasi, dan pemikiran terkait berbagai hal. Semua pengisi Blog Retizen atau Retizener bertanggung jawab penuh atas isi, foto, gambar, video, dan grafik yang dibuat dan dipublished di Blog Retizen. Retizener dalam menulis konten harus memenuhi kaidah dan hukum yang berlaku (UU Pers, UU ITE, dan KUHP). Konten yang ditulis juga harus memenuhi prinsip Jurnalistik meliputi faktual, valid, verifikasi, cek dan ricek serta kredibel.